隔离访问主机本地文件的安全性深度解析

文章目录导读

- 引言:沙盒机制与网页脚本的安全边界

- 沙盒技术的核心原理与实现方式

- 网页脚本突破沙盒访问本地文件的可能性分析

- 真实案例与攻击路径还原

- 主流浏览器沙盒的安全架构对比(Chrome、Firefox、Edge)

- 用户端防护措施与最佳实践

- 常见问题解答(QA)

- 信任但验证的安全哲学

沙盒机制与网页脚本的安全边界

在Web安全领域,一个经久不衰的话题是:沙盒运行网页脚本会不会突破隔离访问主机本地文件? 这个问题的答案直接关系到数亿用户的隐私安全,随着Web应用日益复杂,从在线办公到云游戏,浏览器实际上已成为一个“微型操作系统”。沙盒(Sandbox)技术作为安全隔离的最后一道防线,其设计目标就是让网页脚本在受限环境中运行,无法触及操作系统底层文件和敏感数据。

根据微软官方文档,Windows沙盒(Windows Sandbox)采用轻量级桌面环境隔离技术,而浏览器沙盒则侧重于进程级隔离,两者原理相似但应用场景不同,本文将从技术底层出发,结合真实攻击案例,彻底剖析沙盒是否可被突破。

沙盒技术的核心原理与实现方式

1 进程级隔离与权限控制

现代浏览器(如Chrome、Edge)采用多进程架构,每个标签页、插件、渲染引擎都运行在独立的沙盒进程中,这些进程通过操作系统提供的安全令牌(Security Token)限制其系统调用权限,一个网页脚本即使通过JavaScript发起文件读取请求,沙盒进程也会拒绝执行,因为其访问令牌中不包含“文件读取”权限。

2 资源访问限制机制

- 文件系统限制:沙盒进程只能访问临时目录或特定缓存文件夹,无法遍历用户文档、桌面等敏感位置。

- 网络限制:部分沙盒禁止内外网通信,防止数据被外泄。

- 系统API拦截:像

CreateFile、ReadFile等底层API会被钩子(Hook)拦截并判定是否允许执行。

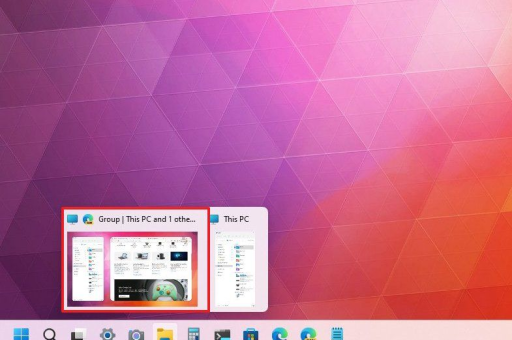

3 Windows沙盒 vs 浏览器沙盒

微软推出的Windows沙盒(Windows Sandbox)是一个完整操作系统隔离环境,任何在沙盒内运行的应用程序都无法直接访问主机文件(除非通过剪贴板或共享文件夹配置),而浏览器沙盒是轻量级进程隔离,两者共同构成纵深防御体系。

网页脚本突破沙盒访问本地文件的可能性分析

1 理论上的突破路径

从技术角度看,存在几种潜在突破方式:

- 零日漏洞:利用浏览器或操作系统未修复的漏洞(如CVE-2023-3079),通过内存损坏绕过沙盒权限检查。

- 侧信道攻击:通过CPU缓存计时、功率分析等物理手段推断文件内容,但攻击成本极高。

- 子进程逃逸:沙盒进程如果错误地继承了父进程的高权限句柄,可能实现权限提升。

2 现实中的防御强度

现代沙盒结合了内核级保护(如Windows的Win32k.sys限制)、CFG(控制流保护) 和ACG(任意代码防护),Google的Chrome沙盒在过去十年间仅被公开报道过数次成功突破案例,且全部依赖未修复的系统内核漏洞,一旦微软或Google发布补丁,这些攻击路径立刻失效。

3 关键结论

在默认配置下,普通网页脚本无法通过沙盒直接访问主机本地文件,但攻击者可能利用“混合攻击”(如先诱导用户下载恶意文件,再通过沙盒内脚本执行)实现间接突破,这需要用户主动配合,而非单纯依靠沙盒隔离。

真实案例与攻击路径还原

案例1:CVE-2022-2294(Chrome沙盒逃逸)

2022年,安全研究员披露了一个Chrome沙盒逃逸漏洞,攻击者通过一个恶意网页脚本,利用V8引擎的JIT编译缺陷,在沙盒内获得代码执行权限,随后通过Windows内核句柄泄露,突破沙盒对文件系统的限制,该漏洞在发布后24小时内被修复。

案例2:针对Windows沙盒的取证攻击

安全研究员演示了在Windows沙盒(Windows Sandbox)中运行恶意软件,通过监听主机与沙盒的共享剪贴板,窃取用户复制的文本信息,但请注意:这并非沙盒突破,而是用户主动配置共享资源导致的风险。

- 诱导用户访问恶意页面(或下载伪装PDF)。

- 利用未修补的漏洞夺取沙盒内控制权。

- 调用被HOOK的系统API失败后,尝试内核漏洞提升权限。

- 利用提权后的令牌创建文件句柄,读取

C:\Users\admin\Documents中的文件。

防御关键:保持系统与浏览器更新,禁用不必要的沙箱共享功能。

主流浏览器沙盒的安全架构对比

| 浏览器 | 沙盒隔离级别 | 文件系统访问限制 | 已知逃逸漏洞数(2020-2024) |

|---|---|---|---|

| Chrome | 进程+命名空间 | 仅允许临时目录 | 7个(含内核漏洞) |

| Edge (基于Chromium) | 与Chrome一致 | 增加Windows Defender防护 | 5个(共享部分漏洞) |

| Firefox | 进程+RLBox | 使用Was沙盒化模块 | 3个(含JIT相关) |

| Safari | 进程+seatbelt | 强制代码签名检查 | 4个(含iOS沙箱逃逸) |

可见,所有主流浏览器的沙盒设计均有成熟防御体系,但没有任何沙盒承诺绝对安全。

用户端防护措施与最佳实践

- 定期更新:浏览器和操作系统补丁是防御第一关,微软每月发布的安全更新均包含沙盒相关修复。

- 禁用多余权限:不要轻易为网页脚本授予“文件下载”或“剪切板读取”权限。

- 使用Windows沙盒运行可疑程序:对于未知可执行文件,先在Windows沙盒(Windows Sandbox)中测试,确认无恶意行为后再在真实环境运行。

- 启用漏洞缓解机制:如微软的EMET(已整合进Windows Defender Exploit Guard)和Chrome的Strict Site Isolation。

- 警惕钓鱼攻击:沙盒不能防御用户主动输入敏感信息,伪装的银行页面即使运行在沙盒中,仍能窃取密码。

常见问题解答(QA)

Q1:我的电脑安装了杀毒软件,还需要担心沙盒被突破吗? A:杀毒软件主要检测已知恶意文件,而沙盒突破通常是零日漏洞攻击,两者互补不可替代,建议同时启用杀毒软件与沙盒隔离。

Q2:如果我在虚拟机上运行浏览器,是否比沙盒更安全? A:虚拟机提供硬件级隔离,安全性高于沙盒,但虚拟机常占用更多资源,且虚拟机同样存在逃逸漏洞(如CVE-2023-20867),对于非高风险场景,沙盒+更新策略已足够。

Q3:微软的Windows沙盒能防住所有恶意脚本吗? A:不能,Windows沙盒默认禁止文件共享,但网络共享和剪贴板可能被利用,务必检查沙盒配置:取消勾选“共享剪贴板”,并仅允许所需路径的目录映射。

Q4:沙盒中的网页脚本能否通过浏览器插件突破隔离? A:部分旧版浏览器插件(如Flash、JavaApplet)具有较高权限,可能成为突破口,现代浏览器已淘汰此类插件,并限制扩展程序的API调用范围,请卸载不必要的浏览器插件。

Q5:如何判断我的沙盒是否被突破?

A:可开启浏览器内置安全日志(如chrome://net-export)或使用Sysmon监控进程行为,异常行为包括:沙盒进程访问C:\Windows\System32外的文件、发起大量外连请求等。

信任但验证的安全哲学

沙盒运行网页脚本的核心价值在于提升攻击成本,虽然理论上存在突破可能,但实际中需要同时满足“未修复漏洞+攻击者投入”“用户操作失误”等条件,对于普通用户、企业员工而言,只要保持系统更新、不随意授予权限、谨慎使用Window沙盒的共享功能,沙盒突破访问主机文件的概率极低。

最后引用安全圈的一句金句:“沙盒不是保险箱,而是门窗上的锁,锁可以被撬开,但撬锁的声音会被报警器听到。” 保持警惕、及时打补丁,你的主机文件在沙盒面前依然是安全的。

标签: 文件系统访问