Windows沙盒系统文件会被篡改吗?深度解析安全机制与实战问答

目录导读

- Windows沙盒是什么? —— 工作原理与隔离核心

- 核心问题:沙盒内文件能被篡改吗? —— 技术层面拆解

- 外部攻击者能否“穿透”沙盒篡改文件? —— 威胁场景分析

- 常见误区:沙盒文件真的“绝对安全”吗? —— 局限性讨论

- 实战问答:用户最关心的5个安全问题

- 如何最大化Windows沙盒的安全性? —— 最佳实践建议

Windows沙盒是什么?——工作原理与隔离核心

Windows沙盒(Windows Sandbox)是微软在Windows 10/11专业版和企业版中内置的轻量级虚拟化环境,它基于硬件虚拟化技术(Hyper-V架构),在宿主机上创建一个独立的、临时的Windows桌面实例。

关键特性:

- 一次性环境:每次关闭沙盒,所有数据、文件、安装的软件都会被永久删除。

- 内核隔离:沙盒与宿主机共享同一个Windows内核,但通过虚拟化安全机制实现进程、内存、文件系统的完全隔离。

- 文件系统映射:宿主机可以把文件夹“复制”进沙盒(只读或读写模式),但沙盒内的文件变动不会影响宿主机原文件,除非显式配置了“共享文件夹”并允许写入。

通俗理解: 沙盒就像一个“带自毁功能的透明玻璃房”,你在里面做的事(比如运行可疑软件、打开未知附件),外面(宿主机)完全不受影响,关上门后一切自动消失。

核心问题:沙盒内文件能被篡改吗?——技术层面拆解

你正在沙盒内打开或创建的文件

答案:可以。 沙盒内的文件系统是完整但易失的,当你在沙盒中运行程序(比如病毒测试样本),该程序可以随意修改、删除、写入沙盒内的任何文件——因为沙盒本身就是一个拥有完整权限的Windows环境。

- 篡改仅限沙盒内部:恶意软件可以加密沙盒内的文档、篡改沙盒的系统文件,甚至让沙盒崩溃。

- 但宿主机文件纹丝不动:沙盒与宿主机的文件系统完全隔离,沙盒内的任何文件操作都无法直接影响宿主机上的原始文件。

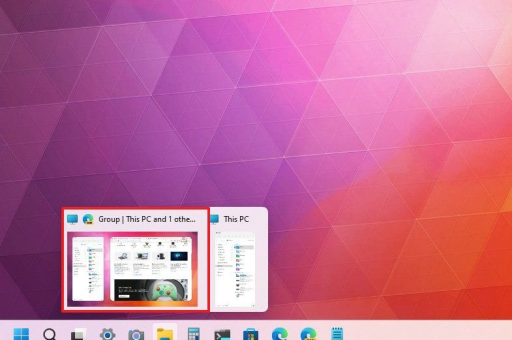

通过“共享文件夹”映射到沙盒的文件

答案:取决于共享方式。 Windows沙盒支持两种共享模式:

- 只读映射:宿主文件在沙盒内只能查看,无法修改(系统限制写权限)。

- 读写映射:沙盒内的写操作会直接修改宿主机上的原文件——这才是真正需要警惕的场景。

关键结论: 如果微软默认只允许只读共享(事实如此),那么沙盒内程序无法篡改映射进去的宿主机文件。但用户手动配置了读写共享,则沙盒内外文件会同步变化。

宿主机上的文件是否会被沙盒内的程序“远程篡改”?

答案:无法直接发生。 沙盒通过以下机制阻止“穿透”:

- 网络隔离:默认禁止沙盒访问宿主机网络(除非用户开启“网络共享”)。

- 进程隔离:沙盒内的进程无法调用宿主机的进程或系统函数。

- 安全边界:每个沙盒都是一个独立的虚拟机,拥有自己的注册表、用户账户、安全令牌。

外部攻击者能否“穿透”沙盒篡改文件?——威胁场景分析

虽然Windows沙盒设计得相当安全,但并非绝对“铜墙铁壁”,以下情况可能导致沙盒边界被打破:

虚拟机逃逸漏洞(极其罕见)

理论上,如果沙盒底层Hyper-V存在未修复的远程代码执行漏洞(如CVE-2019-0720),攻击者可能利用沙盒内的恶意程序逃逸到宿主机,但这类漏洞通常被微软快速修补,且需要极高的技术门槛。

共享文件夹滥用

如果用户配置了可写共享文件夹,且恶意程序获得沙盒内系统权限,它可以:

- 扫描可写共享路径。

- 自动感染共享文件夹中的所有文档(如添加恶意宏)。

- 当宿主机再次打开这些文件时,恶意代码被触发。

这本质上是用户主动打开了安全缺口,而非沙盒本身被“穿透”。

持久化残留(设计缺陷?)

Windows沙盒每次关闭后清空所有数据,但有个特殊例外:沙盒的虚拟硬盘文件(vhdx)默认存放在宿主机%ProgramData%\Sandbox\路径下,如果该vhdx文件本身被植入恶意内容(比如替换为包含木马的镜像),下次启动沙盒时会自动加载这个“带毒的”环境。

防护措施:确保宿主机安全,防止恶意软件篡改沙盒的vhdx文件。

常见误区:沙盒文件真的“绝对安全”吗?——局限性讨论

误区1:“沙盒能防住所有恶意软件”

事实: 沙盒擅长防护已知行为(如文件加密、修改注册表),但对静默窃取数据的恶意软件(比如只读取内存中的密码,不写文件)效果有限,沙盒内运行截屏程序可以抓取沙盒内的敏感信息,但无法外传到宿主机网络。

误区2:“沙盒不需要更新”

事实: 沙盒依赖底层Hyper-V组件,必须保持Windows更新,未打补丁的Hyper-V可能成为攻击入口。

误区3:“沙盒内保存的文件是安全的”

事实: 沙盒关闭后一切消失,如果用户在沙盒内保存了重要文件(比如修改后的合同),没有关闭沙盒前手动复制到宿主机,数据就会永久丢失。

实战问答:用户最关心的5个安全问题

Q1:我可以在沙盒内修改宿主机的hosts文件吗?

A:不能。 除非你手动配置了可写共享文件夹,并且把hosts文件的路径映射进去了——但系统会拒绝写入受保护的系统文件(因为沙盒内是普通用户权限)。

Q2:沙盒内的病毒会不会加密我宿主机的硬盘?

A:不会。 沙盒内的加密程序只能加密沙盒内的文件,如果你开启了网络共享,恶意软件可能尝试通过网络感染局域网其他设备,但无法直接影响本机硬盘。

Q3:我用沙盒打开了一个未知邮件附件,附件被篡改后能恢复吗?

A:不需要恢复,因为附件未被真正修改。 沙盒内的操作不会影响原邮件附件,如果你在沙盒内保存了附件副本,关闭沙盒后该副本也会消失。

Q4:沙盒能否保护我免受勒索软件的攻击?

A:可以,但有限制。 勒索软件在沙盒内加密沙盒文件,对宿主机无效,但如果你的网络共享处于开启状态,且勒索软件有网络传播能力,它可能通过共享路径加密宿主机上的文件——强烈建议关闭沙盒的网络共享功能。

Q5:工作电脑中,沙盒内的截图会不会被公司监控软件捕获?

A:可能无法完全避免。 如果宿主机安装了终端监控软件(如键盘记录、屏幕监控),这些软件在宿主机内核层运行,沙盒内的活动(如启动程序、网络请求)可能被宿主机监控到网络流量,但沙盒内的文件操作和屏幕内容不会被宿主机直接看到,除非沙盒开启了“宿主机桌面集成”功能(默认关闭)。

如何最大化Windows沙盒的安全性?——最佳实践建议

- 默认配置最安全:不要开启“共享文件夹”或“网络功能”,除非你明确知道风险。

- 只验证不可信内容:只将未知邮件附件、可疑软件安装包、破解补丁等放入沙盒运行。

- 避免保存敏感操作:不要在沙盒内登录真实账户(如微软账号、银行网站),因为键盘记录可能被沙盒内恶意软件捕获。

- 保持系统更新:确保Windows Update开启,特别是Hyper-V相关的安全补丁。

- 使用专业沙盒工具辅助:对于高安全需求(如分析恶意软件样本),可搭配

misrosoft tools中的Process Monitor或Wireshark监控沙盒内行为。 - 关闭后检查宿主系统:如果怀疑沙盒内程序可能通过共享漏洞影响宿主机,可运行

sfc /scannow或使用Windows Defender离线扫描。

Windows沙盒文件篡改的核心真相

- 沙盒内文件可以被任意篡改——但仅限沙盒内,不影响宿主机。

- 宿主机文件无法被沙盒内程序直接篡改——除非用户主动配置了可写共享。

- 防范“穿透攻击” 的关键在于:不开启不必要的共享、保持系统更新、不依赖沙盒处理极度危险的0day漏洞。

Windows沙盒是一个实用但非万能的安全工具,理解其原理后,你可以放心用它来处理95%的“黄色高危”操作,但永远不要用它来测试由国家黑客组织的APT攻击——那种级别的威胁需要完整的硬件隔离环境(如VMware + 物理断开网络)。

标签: 文件保护