本文目录导读:

- 场景一:使用 Windows Sandbox(Windows 10/11 专业版/企业版)

- 场景二:使用 Sandboxie(经典沙盒软件)

- 场景三:使用虚拟机(VirtualBox、VMware Workstation、Hyper-V)

- 场景四:使用第三方隔离软件(如 Firejail / Linux 容器)

- 总结与最佳实践

在沙盒(Sandbox)环境中设置独立的防火墙规则,通常取决于你使用的沙盒软件类型(如 Sandboxie、Windows Sandbox、虚拟机等),以下是针对不同场景的通用方法和具体步骤。

使用 Windows Sandbox(Windows 10/11 专业版/企业版)

Windows Sandbox 本身没有独立的图形化防火墙管理界面,但你可以通过 组策略 或 PowerShell 脚本 在沙盒启动时应用规则。

方法:使用 PowerShell 脚本(推荐)

- 创建配置文件:新建一个

.wsb文件(MySandbox.wsb),用记事本打开。 - 写入脚本:在配置文件中加入

LogonCommand,调用 PowerShell 设置防火墙规则。<Configuration> <LogonCommand> <Command>powershell.exe -Command "New-NetFirewallRule -DisplayName 'Block All Outbound' -Direction Outbound -Action Block -Profile Any"</Command> </LogonCommand> </Configuration>- 解释:这会在沙盒启动后,自动添加一条阻止所有出站连接的规则。

- 运行:双击该

.wsb文件启动沙盒,规则会自动生效。

方法:通过主机组策略推送到沙盒(较复杂)

- 在主机的组策略编辑器中,导航至

计算机配置->管理模板->Windows 组件->Windows Sandbox。 - 启用“允许 Windows 沙盒”并配置防火墙相关策略(如果有),但此方法选项较少,不如脚本灵活。

使用 Sandboxie(经典沙盒软件)

Sandboxie 本身不直接管理 Windows 防火墙,但可以通过限制程序对网络的访问来实现类似效果。

- 打开 Sandboxie 控制台 -> 沙盒设置。

- 找到并配置:

- 限制 -> 网络:勾选“阻止所有网络访问”(完全隔离)或“仅允许特定程序访问”。

- 程序 -> 程序启动:可以指定只有白名单程序能联网。

- 本质:Sandboxie 是通过钩子(Hook)技术拦截网络 API,而非修改真正的防火墙规则,它可以让沙盒内的程序“以为”自己连不上网,但主机防火墙规则不受影响。

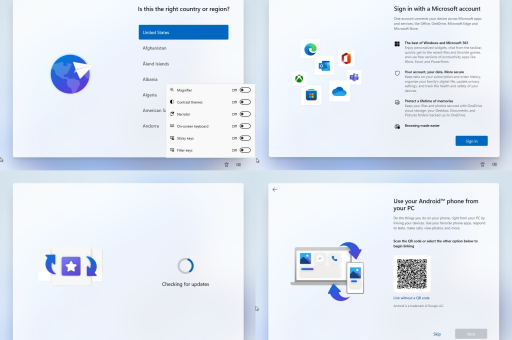

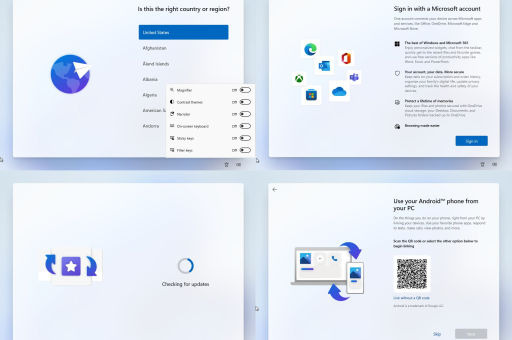

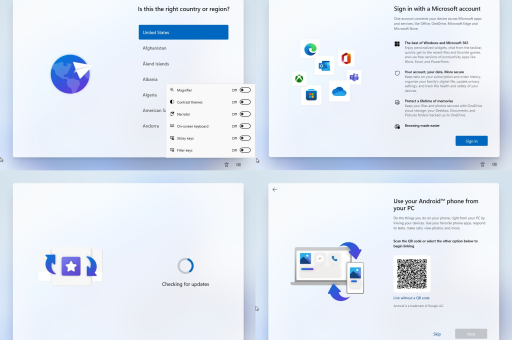

使用虚拟机(VirtualBox、VMware Workstation、Hyper-V)

这是最灵活、最彻底的方式,虚拟机拥有独立的虚拟网卡,你可以像配置物理机一样配置其内部防火墙。

步骤(以 Windows 虚拟机为例):

- 确保虚拟机网络模式正确:

- 使用 NAT 模式:共享主机 IP,在虚拟机内配置防火墙即可。

- 使用 桥接模式:虚拟机拥有独立 IP,需在虚拟机内配置防火墙,也可在外部路由器或主机防火墙中针对该 IP 设置规则。

- 进入虚拟机操作系统:

- Windows 虚拟机:打开

控制面板->Windows Defender 防火墙(或高级安全 Windows Defender 防火墙),你可以在这里创建入站/出站规则,仅针对该虚拟机的虚拟网络适配器。 - Linux 虚拟机:使用

iptables或ufw配置规则。sudo ufw enable并设置默认策略。

- Windows 虚拟机:打开

- 物理机主机设置(可选):

- 如果你想在主机层彻底阻断虚拟机流量,可以在主机的防火墙中,针对虚拟机的 MAC 地址或虚拟网卡名称添加规则(阻止 VirtualBox 的

vboxnet网卡的所有流量)。

- 如果你想在主机层彻底阻断虚拟机流量,可以在主机的防火墙中,针对虚拟机的 MAC 地址或虚拟网卡名称添加规则(阻止 VirtualBox 的

使用第三方隔离软件(如 Firejail / Linux 容器)

在 Linux 下,Firejail 可以直接对沙盒内的进程应用网络命名空间。

示例命令:

# 创建一个沙盒,只允许访问本地回环(禁止所有外界网络) firejail --net=none your_program # 创建一个沙盒,只允许连接特定 IP 或端口 firejail --net=eth0 --netfilter=/path/to/rules.txt your_program

netfilter文件内容可以是标准的 iptables 规则,用以精确控制流量。

总结与最佳实践

| 沙盒类型 | 独立防火墙规则实现方式 | 适用场景 |

|---|---|---|

| Windows Sandbox | 通过 .wsb 配置文件的 LogonCommand 执行 PowerShell 脚本 |

快速、临时测试,需要完全隔离 |

| Sandboxie | 软件内部的“网络限制”选项(非真正防火墙) | 隔离单个程序,控制简单 |

| 虚拟机 | 在虚拟机操作系统内直接配置防火墙 | 深度隔离,需要精确控制(如企业环境) |

| Linux Firejail | 使用命名空间和自定义 netfilter 规则 | 开发人员、安全测试 |

关键提示:

- 主机与沙盒的防火墙是独立的:在主机上添加规则(如阻止沙盒进程的流量)通常更稳定,但不够精细。

- 测试规则的有效性:配置完成后,在沙盒内运行

ping 8.8.8.8或访问网页,验证规则是否生效。 - Windows Sandbox 重启即重置:每次启动都会重置防火墙规则,因此必须在

.wsb文件中配置自动脚本,或者使用持久化方案(较复杂)。

如果你有具体的沙盒软件名称(例如是 Sandboxie 还是 Hyper-V),我可以给出更精确的配置代码或截图指引。

版权声明:除非特别标注,否则均为本站原创文章,转载时请以链接形式注明文章出处。